2013年05月16日09:28

【相关新闻】

在前文中,笔者介绍了信息安全研究人员发表的车载软件攻击研究案例。而在本文中,笔者将以日本信息处理推进机构(IPA)设想的汽车模型为基础,对可能攻击汽车系统的途径、不同车辆功能群的安全对策等稍作整理。

用户无法始终监控汽车

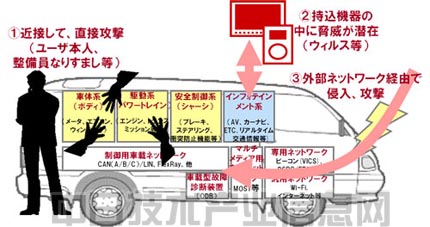

IPA通过分析与汽车信息安全相关的攻击方法,设想出了三种攻击途径(见图1)。

图1:针对汽车的三种攻击方法

1.直接攻击

汽车不同于个人电脑和手机,由于其较大的体积及某些特性,用户很难始终监视车辆。恶意攻击者比较容易直接接触到汽车。而且,在进行年检等检测的时候,汽车必须交由检查人员管理,有可能给装扮成检查人员的第三方留下可乘之机。而且,用户在自行改造时,也可能无意识地解除汽车的安全功能。

2.从便携式产品入侵

除了汽车厂商提供的功能之外,用户通过汽配市场等途径购买并安装在车上的产品也种类繁多。拆装这些产品时,来自外部的病毒等威胁有可能进入车内。

关于便携式产品,尤其是智能手机,一方面很容易就能获得面向汽车的通用应用,但另一方面,其中也掺杂着大量山寨应用和包含恶意代码的应用。在开发阶段就必须要考虑到用户可能携带哪些产品进入车内,其中就包括智能手机。

3.从外部网络攻击

为确保利便性和安全性,汽车上有很多使用通信的装置。例如智能钥匙、轮胎压力监测系统(TPMS)、路车间通信这些使用短距离无线通信的功能,就有可能受到通信被窃听、被恶意中断等威胁。

而且,最近智能手机与车载系统联动的功能越来越普遍,汽车连接外部网络的环境日益完善。再加上车载信息服务开始普及,从外部网络实施攻击的威胁已成为现实。以纯电动汽车为例,充电时,充电信息将被发送至外部网络,管理充电情况和充电记录。

一般来说,恶意攻击者不喜欢留下攻击痕迹。因此,经由外部网络实施攻击应该算是心理负担最小的方法。反言之,如果攻击者必须直接接触车辆才能实施攻击,攻击的难度就会明显增加。在假设攻击的来源时,了解攻击者的位置和立场是分析信息安全的第一步。

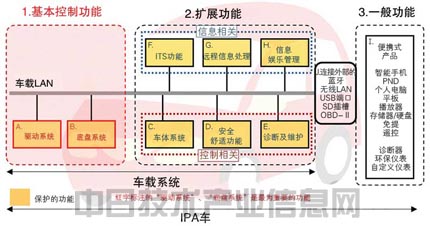

安全对策用汽车模型的定义

由于不同厂商和不同价位(等级)的汽车在构造和功能等方面有很大差异,因而很难定义全行业通用的汽车模型。因此,IPA在思考汽车系统的信息安全时,从汽车需要的可靠性等角度出发,设想了按照车辆功能群进行分类的汽车模型――“IPA Car”(图2)。

图2:IPA Car的模型

IPA Car将车载LAN最大限度地抽象化,假设用1条总线连接全部功能。把所有功能分成实现“行驶、停止、转弯”的“基本控制功能”、提升舒适性和便利性的“扩展功能”、用户带入车内的产品等“一般功能”。

容易成为攻击入口的外部接口可能包含在各项功能中,IPA Car将外部接口其整理到“扩展功能”与“一般功能”之间的连接部分。另外,“基本控制功能”与“扩展功能”合称为“车载系统”,这两个功能群又细分为“驱动类”、“信息娱乐类”这样的形式。本连载在探讨威胁和对策时,主要是针对“车载系统”。

“扩展功能”大致可以分成两类。一是包括“车体系统”、“安全舒适功能”、“诊断及维护”在内的“控制相关功能”,主要与行驶、停止、转弯等汽车的物理功能密切相关。

另一类是包含“ITS功能”、“通信与信息”、“信息娱乐”等在内的“信息相关功能”,是有关向驾驶员提供信息的功能。这两类功能的相关服务一旦发生安全问题,产生的风险截然不同。在采取对策时,根据其中的差别探讨安全问题非常重要。

表1:应当保护的信息资产示例

| 应当保护的对象类别 | 说明 |

| 基本控制功能的运行 | 基本控制功能的连贯性和可用性,基本控制功能的执行环境和使其运行的通信 |

| 汽车固有信息 | 包括汽车车体中固有的信息(车辆ID、设备ID等)、认证信息码、行驶及运行记录等积累的信息 |

| 汽车状态信息 | 表示汽车状态的数据、位置、车速、目的地等 |

| 用户信息 | 用户(驾驶员和乘员)的个人信息、认证信息、缴费信息、使用记录和操作记录等 |

| 软件 | ECU(Electronic Control Unit)的固件等关系到汽车基本控制功能和扩展功能的软件 |

| 内容 | 视频、音乐、地图之类的应用数据 |

| 设置信息 | 硬件和软件的运行设置数据 |

IPA认为,上述各功能管理着表1列出的信息和动作。例如,在探讨某车载系统的安全时,要首先理清该系统与哪项功能联动、使用哪些信息,然后再有重点地探讨相应的安全问题。届时,表1的思路可以起到帮助作用。下一篇中,笔者将介绍排查出的威胁安全事例及对策。(日经技术在线 供稿)