2013年05月16日09:28

【相關新聞】

在前文中,筆者介紹了信息安全研究人員發表的車載軟件攻擊研究案例。而在本文中,筆者將以日本信息處理推進機構(IPA)設想的汽車模型為基礎,對可能攻擊汽車系統的途徑、不同車輛功能群的安全對策等稍作整理。

用戶無法始終監控汽車

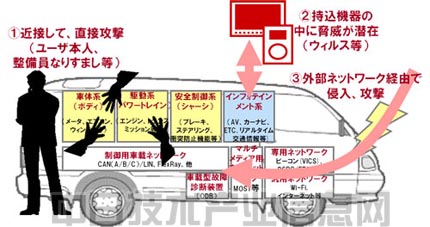

IPA通過分析與汽車信息安全相關的攻擊方法,設想出了三種攻擊途徑(見圖1)。

圖1:針對汽車的三種攻擊方法

1.直接攻擊

汽車不同於個人電腦和手機,由於其較大的體積及某些特性,用戶很難始終監視車輛。惡意攻擊者比較容易直接接觸到汽車。而且,在進行年檢等檢測的時候,汽車必須交由檢查人員管理,有可能給裝扮成檢查人員的第三方留下可乘之機。而且,用戶在自行改造時,也可能無意識地解除汽車的安全功能。

2.從便攜式產品入侵

除了汽車廠商提供的功能之外,用戶通過汽配市場等途徑購買並安裝在車上的產品也種類繁多。拆裝這些產品時,來自外部的病毒等威脅有可能進入車內。

關於便攜式產品,尤其是智能手機,一方面很容易就能獲得面向汽車的通用應用,但另一方面,其中也摻雜著大量山寨應用和包含惡意代碼的應用。在開發階段就必須要考慮到用戶可能攜帶哪些產品進入車內,其中就包括智能手機。

3.從外部網絡攻擊

為確保利便性和安全性,汽車上有很多使用通信的裝置。例如智能鑰匙、輪胎壓力監測系統(TPMS)、路車間通信這些使用短距離無線通信的功能,就有可能受到通信被竊聽、被惡意中斷等威脅。

而且,最近智能手機與車載系統聯動的功能越來越普遍,汽車連接外部網絡的環境日益完善。再加上車載信息服務開始普及,從外部網絡實施攻擊的威脅已成為現實。以純電動汽車為例,充電時,充電信息將被發送至外部網絡,管理充電情況和充電記錄。

一般來說,惡意攻擊者不喜歡留下攻擊痕跡。因此,經由外部網絡實施攻擊應該算是心理負擔最小的方法。反言之,如果攻擊者必須直接接觸車輛才能實施攻擊,攻擊的難度就會明顯增加。在假設攻擊的來源時,了解攻擊者的位置和立場是分析信息安全的第一步。

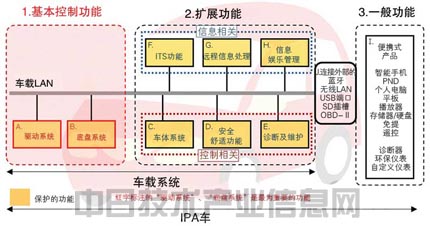

安全對策用汽車模型的定義

由於不同廠商和不同價位(等級)的汽車在構造和功能等方面有很大差異,因而很難定義全行業通用的汽車模型。因此,IPA在思考汽車系統的信息安全時,從汽車需要的可靠性等角度出發,設想了按照車輛功能群進行分類的汽車模型——“IPA Car”(圖2)。

圖2:IPA Car的模型

IPA Car將車載LAN最大限度地抽象化,假設用1條總線連接全部功能。把所有功能分成實現“行駛、停止、轉彎”的“基本控制功能”、提升舒適性和便利性的“擴展功能”、用戶帶入車內的產品等“一般功能”。

容易成為攻擊入口的外部接口可能包含在各項功能中,IPA Car將外部接口其整理到“擴展功能”與“一般功能”之間的連接部分。另外,“基本控制功能”與“擴展功能”合稱為“車載系統”,這兩個功能群又細分為“驅動類”、“信息娛樂類”這樣的形式。本連載在探討威脅和對策時,主要是針對“車載系統”。

“擴展功能”大致可以分成兩類。一是包括“車體系統”、“安全舒適功能”、“診斷及維護”在內的“控制相關功能”,主要與行駛、停止、轉彎等汽車的物理功能密切相關。

另一類是包含“ITS功能”、“通信與信息”、“信息娛樂”等在內的“信息相關功能”,是有關向駕駛員提供信息的功能。這兩類功能的相關服務一旦發生安全問題,產生的風險截然不同。在採取對策時,根據其中的差別探討安全問題非常重要。

表1:應當保護的信息資產示例

| 應當保護的對象類別 | 說明 |

| 基本控制功能的運行 | 基本控制功能的連貫性和可用性,基本控制功能的執行環境和使其運行的通信 |

| 汽車固有信息 | 包括汽車車體中固有的信息(車輛ID、設備ID等)、認証信息碼、行駛及運行記錄等積累的信息 |

| 汽車狀態信息 | 表示汽車狀態的數據、位置、車速、目的地等 |

| 用戶信息 | 用戶(駕駛員和乘員)的個人信息、認証信息、繳費信息、使用記錄和操作記錄等 |

| 軟件 | ECU(Electronic Control Unit)的固件等關系到汽車基本控制功能和擴展功能的軟件 |

| 內容 | 視頻、音樂、地圖之類的應用數據 |

| 設置信息 | 硬件和軟件的運行設置數據 |

IPA認為,上述各功能管理著表1列出的信息和動作。例如,在探討某車載系統的安全時,要首先理清該系統與哪項功能聯動、使用哪些信息,然后再有重點地探討相應的安全問題。屆時,表1的思路可以起到幫助作用。下一篇中,筆者將介紹排查出的威脅安全事例及對策。(日經技術在線 供稿)