2013年12月12日08:47

【相關新聞】

在日本,防止社會基礎設施遭受網絡攻擊的基地已啟用。備有可體驗攻擊及防御的相關設備。同時力爭加速推進基礎設施出口。

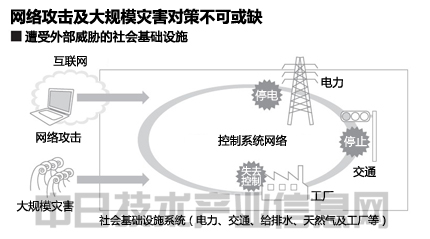

要普及智能電網,必須防備通過互聯網等對電力控制系統造成惡劣影響的“網絡攻擊”。一旦電力公司的網絡遭到入侵,就會出現發電站及變電站等的監控系統受到非法操作,相關地區陷於停電的危險。

過去,控制這些社會基礎設施都是構筑專用的控制系統。不過,最近由於Windows等通用軟件得到廣泛利用,與互聯網相連的情況也日益增多,因此很容易受到來自外部的攻擊。今后,如果智能電表(新一代電表)及信息家電等通過網絡交換信息的設備增多,這種危險性將進一步提高。

此前在海外,已經出現針對機場、污水處理設施及醫院等的大規模攻擊。2010年,由於名為“Stuxnet”的網絡攻擊,伊朗核能設施停止運轉,這一事件令全球為之震驚。

針對這種情況,日本經濟產業省於2011年10月設立了“控制系統安全探討特別工作組”,開始探討相關對策。並以探討結果為基礎,在今年3月設立了“控制系統安全中心”(CSSC)。

體驗網絡攻擊

CSSC是選取控制系統具有特色的功能、可體驗系統操作及網絡攻擊對策的設施。能夠進行火力發電站、智能電網(電力廣域控制)、污水處理廠、大廈控制系統、部件組裝工廠、天然氣設備及化學設備這7種演習。

|

| 火力發電站的控制系統操作演習(左)。操作畫面上重現了實際在現場使用的畫面,能夠以接近實踐的形式進行演習(右)。 |

|

| 可模擬地區電力管理站及變電站的系統進行演習(左)。演習中使用與實物基本相同的設備(右)。 |

火力發電站系統的演習利用與中央控制室同樣的控制台,通過模擬裝置操作發電站內的發電機及泵等進行。開發演習系統的是日立制作所,採用了電力企業實際使用的系統。

演習內容具體是,操作終端受到Stuxnet的攻擊,控制發電站內各種裝置的計算機程序被改寫。比如,發出啟動泵A的指示,實際上卻是泵B啟動,或者發電機在發電效率很差的狀態下工作。運用者可通過演習確認,如果遭遇到上述情況,能否根據公司內部制定的危機應對指南,進行操作及聯絡。

智能電網的演習重現了家庭智能電表、提供節能服務的企業、地區電力管理站及變電站的電力控制系統分別通過網絡相連的狀況。提供演習的對象為地區電力管理站的運用及管理者。

演習准備的情景是,通過互聯網,節能服務運營商的計算機被劫持,並且變電站監控系統的程序被非法改寫,相關地區因而陷入停電。這些演習系統是由東芝公司開發的。變電站內的電力控制盤等設備與實物基本相同。

不過,目前的演習並不是實際攻擊控制系統,而是假定攻擊已經成功。要保護相關系統免受網絡攻擊,掌握攻擊的原理及攻擊者的心理也十分重要。因此,計劃今后分成攻擊方和防御方進行演習,實際通過網絡向控制系統發動攻擊。

CSSC的最終目標是使設施能夠進行更具實踐性的演習,例如查明原因及採取復原對策等。該中心宣傳負責人佐藤明男說:“除了用於訓練運用者,還希望用作使經營層理解網絡攻擊風險及對策重要性的普及啟蒙場所。”

推動基礎設施出口

經產省設立CSSC的另一個目標,在於推動基礎設施出口。在向海外出口電力系統等社會基礎設施時,需要具備符合國際標准的安全性能。實際上,海外石油巨頭等在採購控制系統時,已開始設立安全標准,指定提供符合其標准的系統。

關於安全標准,各行業已經提出了各種規格方案。其中,作為跨行業標准,國際電工委員會(IEC)目前正在推進IEC62443的標准化作業。CSSC計劃收集相關技術動向,敦促日本國內廠商加以採用,以促進基礎設施出口。(作者:半澤智,日經能源環境網 供稿)